Mi nombre es Daniel Llangari estudio en la Escuela Superior Politécnica de Chimborazo y este blog esta destinado hablar sobre la Auditoría de Sistemas en la cual estaré subiendo información referente al mismo a fin de aprender juntos sobre esta asignatura.

.

TEMA:

Verificar la

existencia y funcionamiento de los procedimientos

de captura

de datos

Busca

la confiabilidad en el procesamiento de la información tomando en cuenta las

entradas (inputs) que tienen que ver con los requerimientos, las actividades de

procesamiento de información utilizadas y las salidas (outputs) como resultados

para la toma de decisiones. Para ello, se debe emplear los siguientes

subcomponentes de este tipo de control interno:

Asegurar

la existencia de

métodos, procedimientos y actividades que regulan la entrada

de datos o requerimientos al sistema.

·

Verificar

que los datos procesados no sean alterados de manera accidental, involuntaria o dolosamente.

·

Comprobar

la pertinencia de las actividades de captación y procesamiento de información

de un sistema para garantizar la uniformidad de los resultados.

·

Evidenciar que los resultados del

procesamiento informático cumplen con los requerimientos previamente

solicitados.

e En que consiste el trabajo de la informatica;

El

trabajo de informática se inicia con la entrada de los datos que serán

procesados en el sistema de información; por esta razón, es de vital

importancia adoptar este sub elemento del control interno, a fin de asegurar

que la entrada de datos será acorde con las necesidades de captura del propio

sistema.

Si

consideramos que el objetivo final de un sistema de computación es el

procesamiento de los datos capturados, la siguiente frase cobra vigencia para

el cabal entendimiento de esta subelemento:

Si se

captura basura en el sistema de cómputo, como resultado de su procesamiento se

obtiene basura.

Al

analizar lo anterior, es evidente que se necesita establecer un adecuado control

en la entrada de los datos que han de ser procesados en cualquier sistema

computacional, ya que de esto depende que se obtengan buenos resultados de ese

proceso; Control interno informático

Sin

embargo, no basta con verificar la entrada correcta de los datos capturados, también

es necesario comprobar que éstos sean introducidos con la oportunidad quede manda

el sistema; esto se verifica con los siguientes procedimientos:

•El

establecimiento y cumplimiento de los procedimientos adaptados para satisfacer

las necesidades de captura de información de la empresa.

•El

seguimiento de los métodos y técnicas uniformes que garanticen que la entrada

de datos al sistema se realice siguiendo los mismos procedimientos.

En

consecuencia, con la aplicación de los procedimientos anteriores se puede garantizar

la uniformidad en la entrada de datos, siempre que se utilicen los mismos métodos,

técnicas y procesos en tiempos similares, garantizando con ello la oportunidad

y utilidad de la información.

Para

el buen funcionamiento de esta subelemento del control interno, se tienen que

contemplar las estructuras que deben tener las bases de datos, a fin de

prevenir posibles problemas de captura, como pueden ser las redundancias, los

desajustes de datos, las repeticiones de información o cualquier otra contrariedad

que llegue a afectar la introducción de datos al sistema. También se debe

contemplar la seguridad y la protección en la captura de la información,

aspectos que serán tratados en otro sub elemento del control interno.

NORMA ISO 27001

TEMA: LA SEGURIDAD DE LA INFORMACIÓN

Una introducción simple a los aspectos básicos

ISO

27001 es una norma internacional emitida por la Organización

Internacional de Normalización (ISO) y describe cómo gestionar la

seguridad de la información en una empresa. La revisión más reciente de

esta norma fue publicada en 2013 y ahora su nombre completo es ISO/IEC

27001:2013. La primera revisión se publicó en 2005 y fue desarrollada en

base a la norma británica BS 7799-2.

ISO 27001 puede ser

implementada en cualquier tipo de organización, con o sin fines de

lucro, privada o pública, pequeña o grande. Está redactada por los

mejores especialistas del mundo en el tema y proporciona una metodología

para implementar la gestión de la seguridad de la información en una

organización. También permite que una empresa sea certificada; esto

significa que una entidad de certificación independiente confirma que la

seguridad de la información ha sido implementada en esa organización en

cumplimiento con la norma ISO 27001.

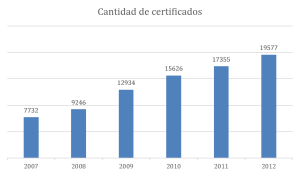

ISO 27001 se ha convertido

en la principal norma a nivel mundial para la seguridad de la

información y muchas empresas han certificado su cumplimiento; aquí se

puede ver la cantidad de certificados en los últimos años:

Fuente: Encuesta ISO sobre certificaciones de la norma para sistemas de gestión

¿Cómo funciona la ISO 27001?

El

eje central de ISO 27001 es proteger la confidencialidad, integridad y

disponibilidad de la información en una empresa. Esto lo hace

investigando cuáles son los potenciales problemas que podrían afectar la

información (es decir, la evaluación de riesgos) y luego definiendo lo

que es necesario hacer para evitar que estos problemas se produzcan (es

decir, mitigación o tratamiento del riesgo).

Por lo tanto, la

filosofía principal de la norma ISO 27001 se basa en la gestión de

riesgos: investigar dónde están los riesgos y luego tratarlos

sistemáticamente.

Las

medidas de seguridad (o controles) que se van a implementar se

presentan, por lo general, bajo la forma de políticas, procedimientos e

implementación técnica (por ejemplo, software y equipos). Sin embargo,

en la mayoría de los casos, las empresas ya tienen todo el hardware y

software pero utilizan de una forma no segura; por lo tanto, la mayor

parte de la implementación de ISO 27001 estará relacionada con

determinar las reglas organizacionales (por ejemplo, redacción de

documentos) necesarias para prevenir violaciones de la seguridad.

Como

este tipo de implementación demandará la gestión de múltiples

políticas, procedimientos, personas, bienes, etc., ISO 27001 ha

detallado cómo amalgamar todos estos elementos dentro del sistema de

gestión de seguridad de la información (SGSI).

Por eso, la gestión

de la seguridad de la información no se acota solamente a la seguridad

de TI (por ejemplo, cortafuegos, anti-virus, etc.), sino que también

tiene que ver con la gestión de procesos, de los recursos humanos, con

la protección jurídica, la protección física, etc.

¿Por qué ISO 27001 es importante para su empresa?

Hay

4 ventajas comerciales esenciales que una empresa puede obtener con la

implementación de esta norma para la seguridad de la información:

Cumplir con los requerimientos legales –

cada vez hay más y más leyes, normativas y requerimientos contractuales

relacionados con la seguridad de la información. La buena noticia es

que la mayoría de ellos se pueden resolver implementando ISO 27001 ya

que esta norma le proporciona una metodología perfecta para cumplir con

todos ellos.

Obtener una ventaja comercial – si

su empresa obtiene la certificación y sus competidores no, es posible

que usted obtenga una ventaja sobre ellos ante los ojos de los clientes a

los que les interesa mantener en forma segura su información.

Menores costos –

la filosofía principal de ISO 27001 es evitar que se produzcan

incidentes de seguridad, y cada incidente, ya sea grande o pequeño,

cuesta dinero; por lo tanto, evitándolos su empresa va a ahorrar mucho

dinero. Y lo mejor de todo es que la inversión en ISO 27001 es mucho

menor que el ahorro que obtendrá.

Una mejor organización –

en general, las empresas de rápido crecimiento no tienen tiempo para

hacer una pausa y definir sus procesos y procedimientos; como

consecuencia, muchas veces los empleados no saben qué hay que hacer,

cuándo y quién debe hacerlo. La implementación de ISO 27001 ayuda a

resolver este tipo de situaciones ya que alienta a las empresas a

escribir sus principales procesos (incluso los que no están relacionados

con la seguridad), lo que les permite reducir el tiempo perdido de sus

empleados.

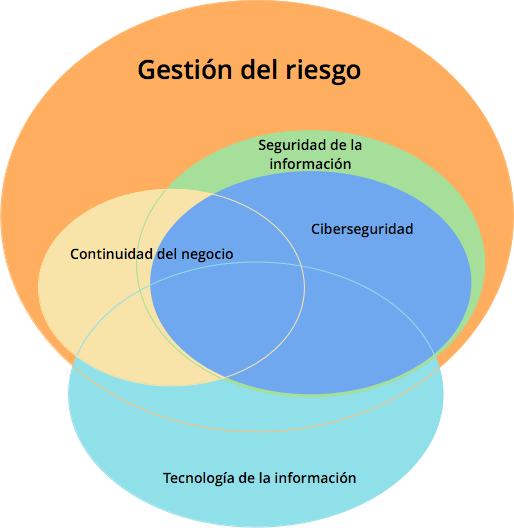

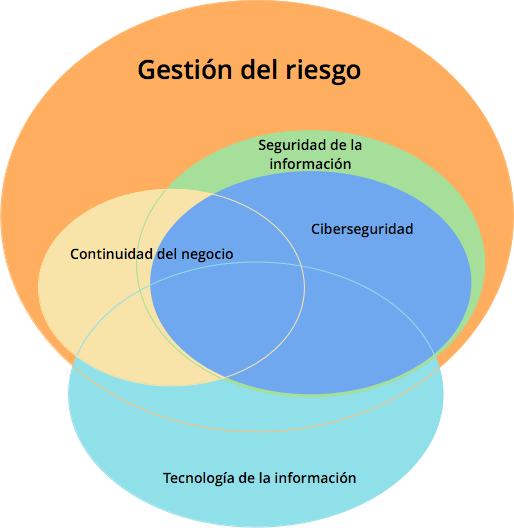

¿Dónde interviene la gestión de seguridad de la información en una empresa?

Básicamente,

la seguridad de la información es parte de la gestión global del riesgo

en una empresa, hay aspectos que se superponen con la ciberseguridad,

con la gestión de la continuidad del negocio y con la tecnología de la

información:

¿Cómo es realmente ISO 27001?

ISO/IEC

27001 se divide en 11 secciones más el anexo A; las secciones 0 a 3 son

introductorias (y no son obligatorias para la implementación), mientras

que las secciones 4 a 10 son obligatorias, lo que implica que una

organización debe implementar todos sus requerimientos si quiere cumplir

con la norma. Los controles del Anexo A deben implementarse sólo si se

determina que corresponden en la Declaración de aplicabilidad.

De

acuerdo con el Anexo SL de las Directivas ISO/IEC de la Organización

Internacional para la Normalización, los títulos de las secciones de ISO

27001 son los mismos que en ISO 22301:2012, en la nueva ISO 9001:2015 y

en otras normas de gestión, lo que permite integrar más fácilmente

estas normas.

Sección 0 – Introducción – explica el objetivo de ISO 27001 y su compatibilidad con otras normas de gestión.

Sección 1 – Alcance – explica que esta norma es aplicable a cualquier tipo de organización.

Sección 2 – Referencias normativas – hace referencia a la norma ISO/IEC 27000 como estándar en el que se proporcionan términos y definiciones.

Sección 3 – Términos y definiciones – de nuevo, hace referencia a la norma ISO/IEC 27000.

Sección 4 – Contexto de la organización

– esta sección es parte de la fase de Planificación del ciclo PDCA y

define los requerimientos para comprender cuestiones externas e

internas, también define las partes interesadas, sus requisitos y el

alcance del SGSI.

Sección 5 – Liderazgo – esta

sección es parte de la fase de Planificación del ciclo PDCA y define las

responsabilidades de la dirección, el establecimiento de roles y

responsabilidades y el contenido de la política de alto nivel sobre

seguridad de la información.

Sección 6 – Planificación –

esta sección es parte de la fase de Planificación del ciclo PDCA y

define los requerimientos para la evaluación de riesgos, el tratamiento

de riesgos, la Declaración de aplicabilidad, el plan de tratamiento de

riesgos y la determinación de los objetivos de seguridad de la

información.

Sección 7 – Apoyo – esta sección es

parte de la fase de Planificación del ciclo PDCA y define los

requerimientos sobre disponibilidad de recursos, competencias,

concienciación, comunicación y control de documentos y registros.

Sección 8 – Funcionamiento –

esta sección es parte de la fase de Planificación del ciclo PDCA y

define la implementación de la evaluación y el tratamiento de riesgos,

como también los controles y demás procesos necesarios para cumplir los

objetivos de seguridad de la información.

Sección 9 – Evaluación del desempeño –

esta sección forma parte de la fase de Revisión del ciclo PDCA y define

los requerimientos para monitoreo, medición, análisis, evaluación,

auditoría interna y revisión por parte de la dirección.

Sección 10 – Mejora –

esta sección forma parte de la fase de Mejora del ciclo PDCA y define

los requerimientos para el tratamiento de no conformidades,

correcciones, medidas correctivas y mejora continua.

deseas saber mas de la norma.... dale click aquí....

No hay comentarios.:

Publicar un comentario